Поскольку хакеры агрессивно ищут способы нанести вред крупным компаниям, они часто проводят масштабные DDoS-атаки. Недавно мы также поделились несколькими рекордными новостями о DDoS -атаках. Чтобы смягчить эти атаки, компании обычно размещают страницы защиты от DDoS, которые заставляют пользователей немного подождать, чтобы замедлить автоматические попытки. Мы видели много страниц защиты от DDoS, поэтому привыкли к ним. Но теперь хакеры используют эти страницы, чтобы обманом заставить людей устанавливать вредоносное ПО на свои системы.

Генератор проверочного кода в комплекте с троянами

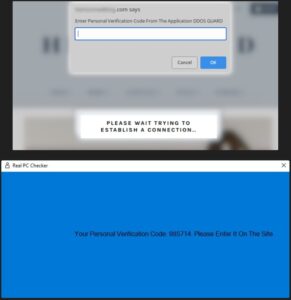

Согласно отчету Sucuri, злоумышленники в настоящее время взламывают плохо защищенные веб-сайты на базе WordPress, чтобы развернуть поддельную страницу защиты от DDoS-атак Cloudflare . На этой странице отображается кнопка «Нажмите здесь», которая ведет к загрузке файла с именем security_install.iso . Посещающим пользователям предлагается открыть этот файл для установки приложения DDOS GUARD, чтобы получить персональный код подтверждения, который выглядит как необходимый шаг для перехода на веб-сайт.

Когда жертва запускает файл security_intall.exe внутри контейнера security_install.iso, он устанавливает NetSupport RAT и загружает Raccoon Stealer. NetSupport RAT — это троян для удаленного доступа, а Raccoon Stealer — похититель паролей. Raccoon Stealer способен красть пароли, файлы cookie, данные автозаполнения и кредитные карты, которые сохраняются в веб-браузерах. Он также может красть криптовалютные кошельки, эксфильтровать файлы и делать скриншоты систем.

Sucuri рекомендует владельцам веб-сайтов проверять файлы тем на своих сайтах WordPress, поскольку в настоящее время они являются наиболее распространенными точками заражения. И пользователи должны быть более осторожными с этими атаками. В настоящее время ни одна из систем защиты от DDoS-атак не требует от пользователя загрузки и установки файлов в систему.